Modul keselamatan Landlock Linux telah tersedia sejak kernel 5.13, tetapi walaupun mempunyai keupayaan sandboxing yang berkuasa, penggunaannya terhad kerana API yang kompleks. Alat baharu yang dipanggil Landrun bertujuan untuk mengubah keadaan ini dengan menjadikan ciri-ciri keselamatan Landlock boleh diakses melalui antara muka baris arahan yang ringkas.

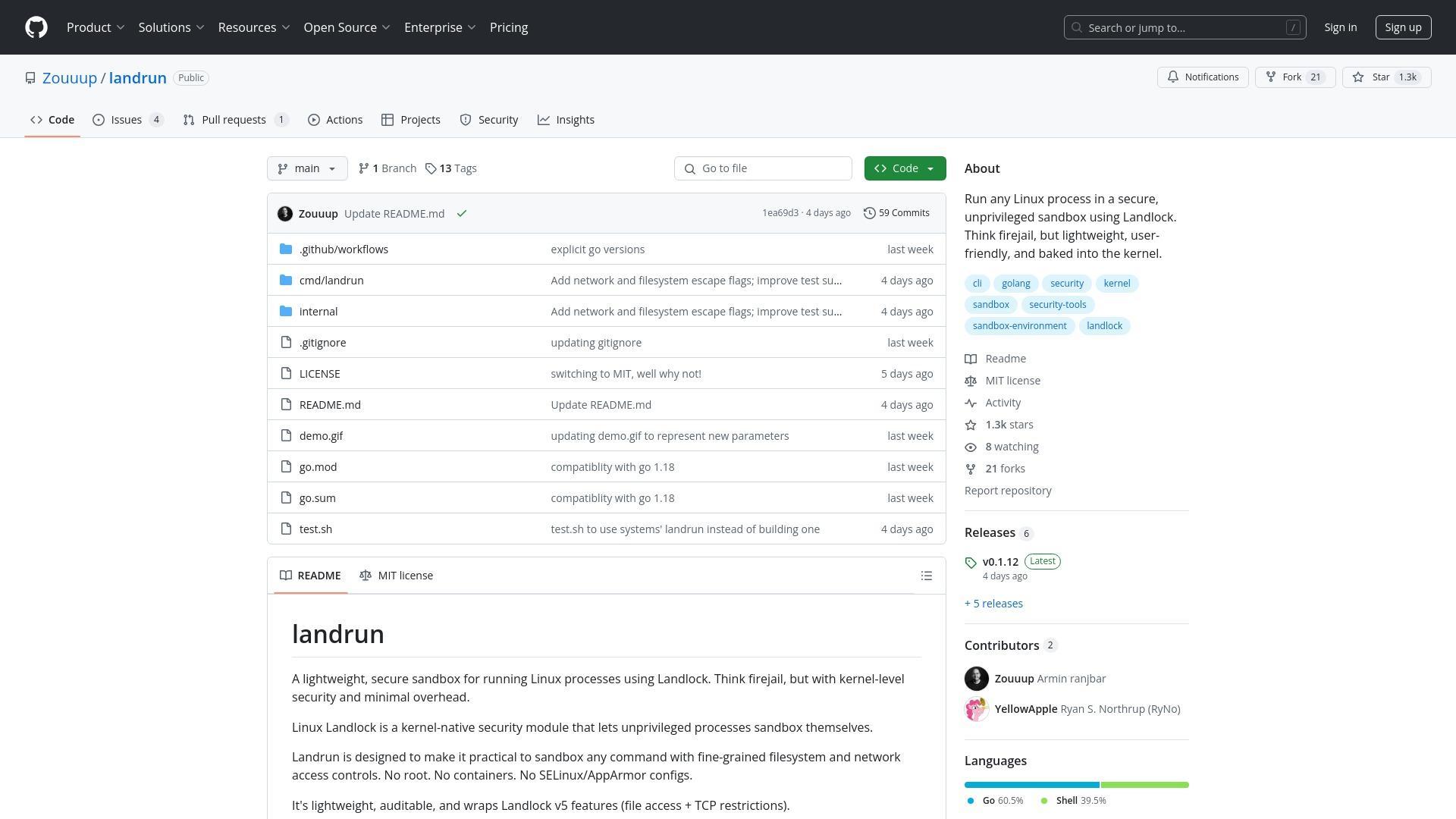

Landrun, alat CLI ringan yang ditulis dalam Go, membolehkan proses tanpa keistimewaan untuk mencipta sandbox yang selamat dengan kawalan akses sistem fail dan rangkaian yang terperinci. Tidak seperti penyelesaian sandboxing tradisional yang memerlukan keistimewaan root atau persediaan kontainer yang kompleks, Landrun memanfaatkan Landlock LSM (Linux Security Module) asli kernel untuk menyediakan keselamatan yang kukuh dengan overhead yang minimum.

Keselamatan yang Dipermudahkan untuk Proses Tanpa Keistimewaan

Landrun menangani jurang yang ketara dalam alat keselamatan Linux dengan menjadikan API Landlock yang berkuasa tetapi kompleks boleh diakses kepada pengguna harian. Alat ini membolehkan kawalan tepat ke atas direktori mana yang boleh dibaca oleh proses, ditulis, atau fail dilaksanakan, serta port TCP mana yang boleh diikat atau disambungkan.

Linux Landlock adalah modul keselamatan asli kernel yang membolehkan proses tanpa keistimewaan untuk membuat sandbox sendiri - tetapi tiada siapa menggunakannya kerana API tersebut... sukar!

Pendekatan keselamatan ini mengingatkan kepada panggilan sistem pledge dan unveil OpenBSD, yang dipuji oleh ramai pengguna dalam perbincangan kerana kesederhanaannya. Walaupun implementasi Landlock lebih kompleks kerana keperluan keserasian ABI Linux yang ketat, Landrun mengabstrakkan kerumitan ini, menyediakan antara muka yang lebih mudah didekati.

Perbandingan dengan Penyelesaian Sedia Ada

Perbincangan komuniti menyoroti beberapa perbandingan antara Landrun dan alat sandboxing sedia ada seperti Firejail, Bubblewrap, dan nsjail. Walaupun alat-alat ini sering menggunakan namespace Linux untuk pengasingan, penggunaan Landlock oleh Landrun memberikan beberapa kelebihan yang ketara.

Namespace, walaupun berkuasa, boleh memperkenalkan permukaan serangan yang besar dan biasanya memerlukan perubahan yang lebih besar kepada aplikasi yang ingin membuat sandbox sendiri. Mereka juga sering memerlukan keistimewaan root atau konfigurasi sistem khas. Sebaliknya, Landlock direka khusus untuk digunakan oleh proses tanpa keistimewaan dan berintegrasi dengan baik dengan mekanisme keselamatan sedia ada.

Beberapa pengguna menyatakan bahawa Firejail baru-baru ini juga menambah sokongan Landlock, menunjukkan minat yang semakin meningkat dalam mekanisme keselamatan ini di seluruh ekosistem Linux.

Sekatan Rangkaian dan Pembangunan Masa Depan

Salah satu aspek Landrun yang paling banyak dibincangkan adalah keupayaan sekatan rangkaiannya. Pada masa ini, Landrun menyokong sekatan berasaskan port TCP (pengikatan dan penyambungan), tetapi hanya pada kernel Linux 6.8 atau lebih baru dengan Landlock ABI v5.

Para pembangun telah menunjukkan rancangan untuk mengembangkan keupayaan penapisan rangkaian dalam keluaran masa depan, termasuk sokongan UDP dan berpotensi kawalan yang lebih terperinci. Pendekatan bertahap untuk pembangunan ciri ini sejajar dengan evolusi Landlock sendiri dalam kernel Linux.

Beberapa pengguna menyatakan minat dalam tetapan firewall per-proses, menyatakan bahawa ini telah menjadi cabaran yang lama dalam keselamatan Linux. Walaupun Landrun tidak menyelesaikan masalah ini sepenuhnya, sekatan TCP yang disediakannya memberikan langkah ke arah itu untuk aplikasi yang memerlukan akses rangkaian yang terkawal.

Ciri-ciri Landrun

- Keselamatan peringkat kernel menggunakan Landlock LSM

- Pelaksanaan ringan dan pantas

- Kawalan akses terperinci untuk direktori

- Sokongan untuk laluan baca dan tulis

- Kebenaran pelaksanaan khusus untuk laluan

- Kawalan akses rangkaian TCP (pengikatan dan penyambungan)

Jadual Keserasian Kernel

| Ciri | Versi Kernel Minimum | Versi ABI Landlock |

|---|---|---|

| Sandboxing sistem fail asas | 5.13 | 1 |

| Kawalan rujukan/penempatan semula fail | 5.19 | 2 |

| Kawalan pemangkasan fail | 6.2 | 3 |

| Sekatan TCP rangkaian | 6.7 | 4 |

| IOCTL pada fail khas | 6.10 | 5 |

Aplikasi Praktikal

Ahli komuniti berkongsi pelbagai kes penggunaan untuk Landrun, dari mengamankan pelayan web dengan kebenaran rangkaian terpilih hingga menjalankan kod yang tidak dipercayai dalam persekitaran terkawal. Seorang pengguna menyebut menggunakan alat yang serupa untuk menghadkan pembinaan perisian pihak ketiga, menyerlahkan manfaat keselamatan praktikal untuk aliran kerja pembangunan harian.

Untuk pengguna desktop, sesetengah membuat persamaan dengan sistem kebenaran macOS, di mana aplikasi mesti meminta akses ke direktori tertentu. Walaupun Landrun tidak melaksanakan sistem kebenaran interaktif pada masa ini, ia menyediakan mekanisme asas yang boleh membolehkan fungsi sedemikian pada masa hadapan.

Sifat ringan alat ini dan kekurangan kebergantungan menjadikannya sangat menarik untuk pengguna yang prihatin tentang keselamatan yang ingin menambah lapisan perlindungan tambahan tanpa overhead kontainerisasi penuh.

Ketika Linux terus mengembangkan keupayaan keselamatannya, alat seperti Landrun memainkan peranan penting dalam menjadikan ciri keselamatan lanjutan boleh diakses kepada khalayak yang lebih luas. Dengan memudahkan antara muka ke Landlock, Landrun membantu merapatkan jurang antara mekanisme keselamatan peringkat kernel yang berkuasa dan kes penggunaan praktikal harian.

Rujukan: landrun